サイバー攻撃

サイバー攻撃 サイバー攻撃者がハッキングを行う理由について解説します

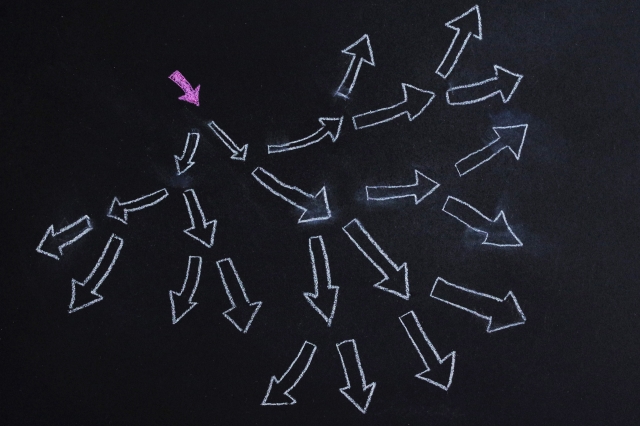

企業が注目すべき脅威の1つに、サイバー攻撃者の“ハッキング”があります。 ハッキングの被害に遭ってしまうと、企業のシステムはたちまち正常性を失ってしまいます。 ...

サイバー攻撃

サイバー攻撃  サイバー攻撃

サイバー攻撃  サイバー攻撃

サイバー攻撃  サイバー攻撃

サイバー攻撃  サイバー攻撃

サイバー攻撃  サイバー攻撃

サイバー攻撃  サイバー攻撃

サイバー攻撃  サイバー攻撃

サイバー攻撃  サイバー攻撃

サイバー攻撃  サイバー攻撃

サイバー攻撃